Der Kampf um die Pokémon Go API, über welche auch die Scanner laufen, wird zum spannenden Krimi. Nachdem Anfang Oktober alle Scanner plötzlich offline gingen, ist es jetzt Hackern wieder gelungen, für einen kurzen Moment die Verschlüsselung zu umgehen. Keine drei Stunden später steuerte Niantic wieder dagegen.

Schlachten um Pokémon Go

Auf der einen Seite ist Niantic und versucht Drittanbietern mit Ende-zu-Ende Verschlüsselung und weiteren Ansätzen das Leben schwer zu machen. Dies betrifft Bots, welche automatisiert auf die Jagd nach Pokémon gehen, Pokéstops drehen oder Arenen einnehmen, sowie verhältnismäßig harmlose Anbieter von Scanner-Netzwerken, die lediglich auf einer Karte darstellen, wo sich gerade welches Pokémon befindet.

Auf der anderen Seite steht ein kleines Team von Entwicklern dem entgegen. Rund um die Coder “Waryas” und “ELFinLazz” zählt das Team während der Hochphase von Pokémon Go im August bis zu 60 Entwickler, welche es sich zur Aufgabe gemacht haben, ein Scanner-Netzwerk für die Welt von Pokémon Go bereitzustellen. Diese Scanner wurden rasant sehr beliebt, da es Niantic bis heute versäumt hat, einen vernünftigen Ingame-Tracker zu liefern. In den ersten Versionen des Spieles war dieser noch vorhanden und mit etwas Übung auch sinnvoll zu nutzen. Ein Bug machte diesen Tracker jedoch bald darauf unbrauchbar, bis er schließlich von Niantic komplett entfernt wurde. Bis heute warten die Spieler auf die Rückkehr des ursprünglichen Trackers von Niantic oder einen gleichwertigen Ersatz. Viele griffen deshalb auf die Scanner von Drittanbietern zurück.

Die zwei Seiten von Niantic

Seit dem Start von Pokémon Go brodelt ein Krieg zwischen Niantic als Entwickler und den Hackern. Der erste Hack geschah am 8. August, nachdem Niantic vier Tage zuvor am 4. August die Verschlüsselung einsetzte. Das war der Startschuss für das Team “UK6”, dass sich nach den “Unknown6” nannte. Den fehlenden sechs Byte, die zur Entschlüsselung fehlten. Etwa einen Monat später wurde am 7. Oktober die veraltete API 0.35 deaktiviert, was zu einem Blackout aller Scanner führte. Niantic steckte sehr viel Energie und Geld in die Maßnahmen, um es den Drittanbietern möglichst schwer zu machen. Umso verwunderlicher ist es, dass die Kommunikation zu den Spielern bezüglich des Ingame-Trackers so katastrophal verläuft.

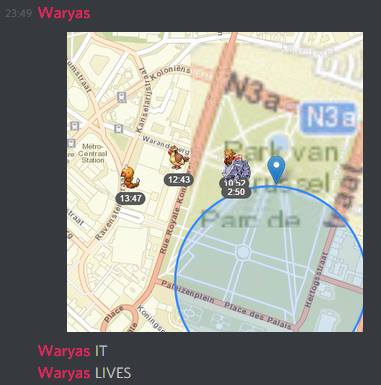

Hierin dürfte auch die Motivation von “Waryas” und “ELFinLazz” liegen. Beide sind Mitglieder der “Unknown6”. Während Waryas aus Belgien stammt, lebt ELFinLazz in Seoul, Südkorea. Beide haben sich im Netz schon vor Pokémon Go einen Namen gemacht: “ELFinLazz” für die Programmierung mehrer Emulatoren für alte Nintendo Geräte wie dem Gameboy oder die Konsole Nintendo 64. “Waryas” hingegen als Betreiber von Fastpokemap.

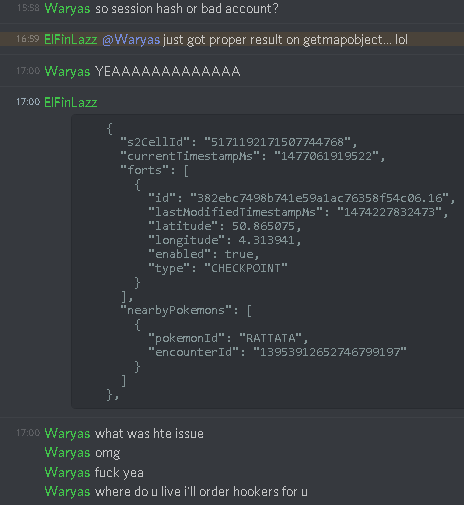

Am 22. Oktober wurde Niantics neue Verschlüsselung letztendlich doch geknackt. Im öffentlichen Chat-Channel erweckte ELFinLazz die API wieder zum Leben und lies sie sprechen.

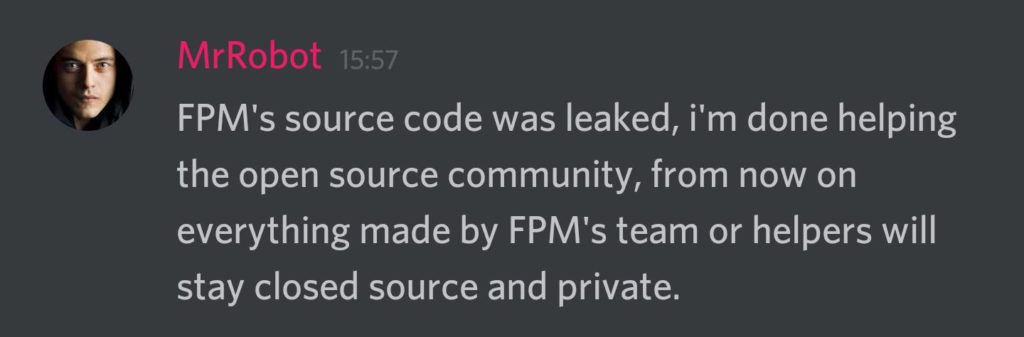

Ein paar Stunden später wurde die API in den Scanner von FastPokeMap integriert. Waryas kommentierte dies, wie in folgendem Screenshot zu sehen:

Keine vorzeitige Rückkehr der Scanner

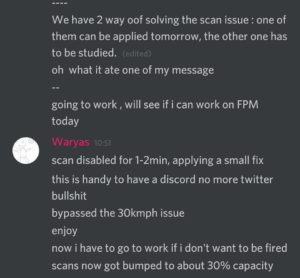

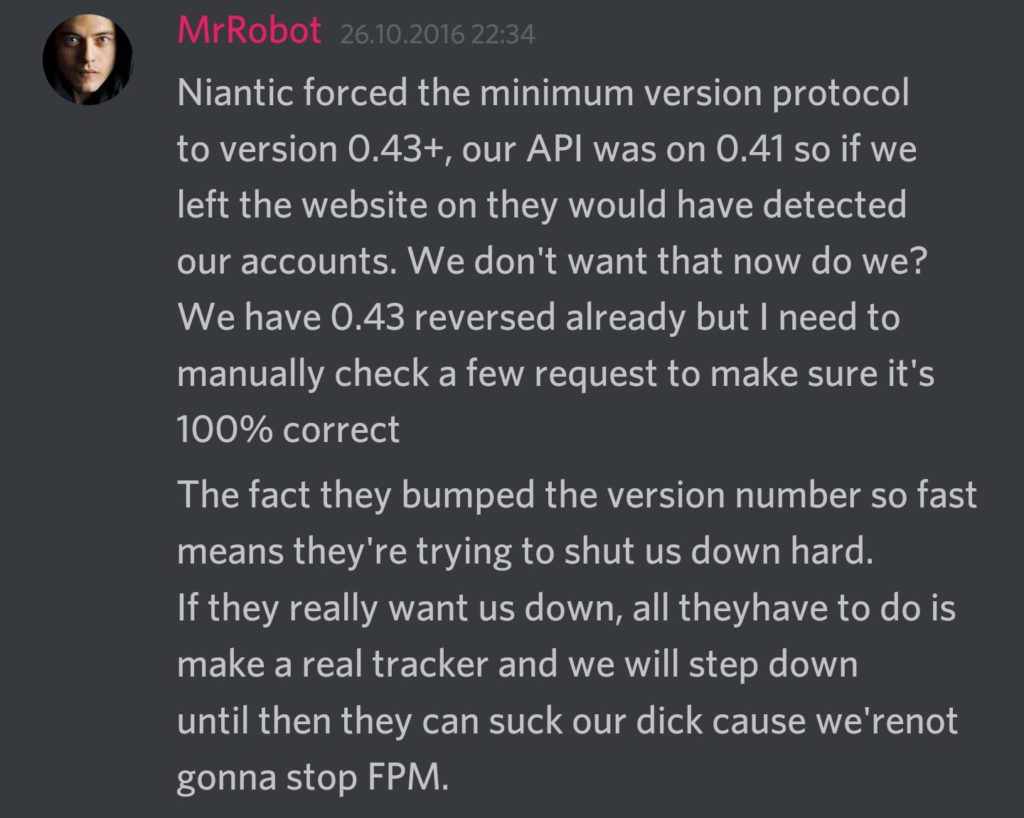

Das Scanner-Netzwerk ging jedoch nicht direkt wieder an den Start. Wenige Stunden nachdem die API entschlüsselt wurde, rollte Niantic eine weitere neue Version aus und schaltete ältere Versionen somit aus. Der Chat, in welchem die Hacker kommunizieren, wird mutmaßlich wohl auch von Niantics Mitarbeitern verfolgt. Die unternommene Maßnahme änderte jedoch nichts daran, dass Scanner theoretisch wieder laufen könnten.

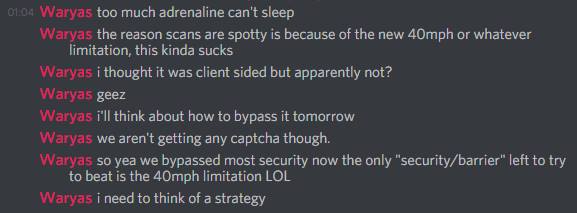

Eine weitere Limitierung der Scanner-Kapazität scheint zusätzlich eine verschärfte Geschwindigkeitsbeschränkung zu sein. Schreitet der Scanner zu schnell über die Karte, werden Pokémon nicht mehr angezeigt. Dies geht einher mit der Funktion, welche es den Spielern unmöglich macht während der Autofahrt Pokémon zu jagen, da diese dann nicht mehr angezeigt werden.

Waryas arbeitete im darauffolgenden Schritt daran, die besagte Geschwindigkeitsbeschränkung zu umgehen. Diese basiere anscheinend nicht auf einer Berechnung der Seite des Clients, sondern wird viel mehr auf der Server-Seite berechnet. Bis dahin waren die Scanner zwar wieder am Laufen, arbeiteten jedoch nur noch mit rund einem Zehntel der ursprünglichen Geschwindigkeit.

Eine Frage der (Spieler)ethik

ie Entwicklung der Lage bleibt weiterhin spannend. Niantic wird weitere Maßnahmen ergreifen um Bots auszuschließen. Waryas, Betreiber des Scanner-Netzwerks unter “FastPokeMap.se” distanziert sich explizit von Bots und deren Nutzern. Er sieht die Scanner viel mehr als eine sinnvolle Bereicherung des Spielerlebnisses, bei welchem Pokémon selbst gefangen werden – ohne einen Algorithmus, der die eigentliche Arbeit macht.

Im Falle der Scanner wäre die wohl vernünftigste Lösung, dass Niantic einen passablen Tracker in-game implementiert, wie er beispielsweise zunächst beim Start der App im Sommer 2016 vorhanden war, jedoch nach wenigen Wochen und einigen hiermit verbundenen Problemen wieder entfernt wurde. Vielleicht kämpft Pokémon Go mittlerweile nicht zuletzt auch aus diesem Grund mit einer drastisch sinkenden Spielerzahl.

Man könnte meinen, der Kampf um die API zwischen Niantic und den Hackern geht solange weiter, solange auch Programmierer wie “Waryas” oder “ELFinLazz” darin eine Herausforderung sehen und gleichzeitig genug Spieler Spaß am Jagen von Pokémon haben.

Intrigen und rechtliche Mittel

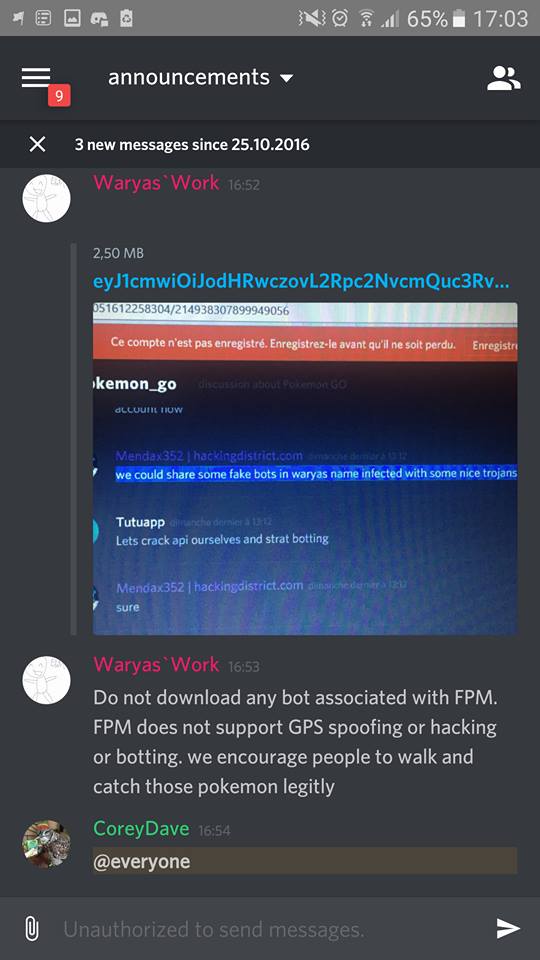

Kürzlich wurden interne Dateien und Code von FastPokeMap (FPM) geleaked. Vermutungen gehen hier auf einen Insider zurück, denn nur wenige, darunter die Betreiber von FPM und OpenPokeMaps (OPM), hatten überhaupt Zugang zu diesen Dateien. Da FPM code von Niantic direkt nutzte um den Hash-Wert durch die Originalfunktion von Niantic zu berechnen, gilt dies im rechtlichen Sinne als unerlaubte Nutzen deren Eigentums. Mit dem jetzt vorliegenden Leak liegen Beweise für eben diese unerlaubte Nutzung von Niantic-Eigentum vor. Waryas klagt dabei die Opensource Community an, da die Dateien zum gegebenen Zeitpunkt eindeutig Closed Source waren, ist das Vertrauen nun gebrochen. Die geleakten Files wurden bei Reddit gepostet und innerhalb einer Minute bereits wieder von den Moderatoren gelöscht. Jedoch ist der “Schaden” damit schon angerichtet, denn die Files werden mittlerweile immer weiter im Netz verbreitet. Waryas hat sich in der Zwischenzeit einen neuen Nickname gegeben: MrRobot.

Als Konsequenz wird sich Waryas vermutlich von der Entwicklung von FPM zurückziehen. Niantics Bestreben hat also durchaus Aussicht auf Erfolg. Um Hacker juristisch belangen zu können, müssen diese allerdings auch juristisch greifbar werden.

Aus dem Leak ergeben sich mehrere Folgen

-

Niantic wird nun nachforschen, wie genau “ELFinLazz” und “Waryas” die API knacken konnten und versuchen auf legalem Weg gegen die beiden und weitere Beteiligte vorzugehen, da unerlaubt der Original-Code benutzt wurde.

-

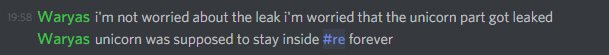

“ELFinLazz” und “Waryas” stellen die Arbeit an der API ein. Die Echtzeit-Scanner sind damit wohl endgültig offline. Waryas klagte merklich aufgebracht mehrfach die Community an. Seine wahre Sorge aber gilt dem “Unicorn” genannten Emulator. Denn sobald Niantic diesen Umweg über einen CPI Emulator patcht, existieren keine praktischen Lösungen mehr um das Protokoll erneut zu knacken.